Creare la propria registrazione dell’app per Microsoft Graph

Alcune aziende potrebbero preferire creare una propria registrazione dell’app invece di autorizzare Syncovery come applicazione di terze parti. Questa pagina descrive come registrare e autorizzare Syncovery nel Portale Azure per l’uso con il protocollo Graph. Assegnerete le autorizzazioni a livello di applicazione e Syncovery non avrà bisogno di account utente per connettersi al vostro sito Sharepoint o M365.

NOTA BENE: registrare Syncovery come propria app non è necessario per usare Syncovery con Sharepoint. Si tratta di una configurazione piuttosto avanzata e solo poche aziende la adottano, a causa delle proprie politiche interne. Consigliamo vivamente di usare Syncovery nel modo standard, come mostrato nella pagina principale della documentazione su Sharepoint.

Assicuratevi di leggere la nostra pagina più generale su Sincronizzazione, migrazione e backup di siti Sharepoint e OneDrive prima di decidere di registrare una vostra app.

Passaggio 1: decidere tra autenticazione basata su utente o su applicazione

Syncovery può usare le API Graph sia in modalità utente sia in modalità applicazione. In modalità utente, ogni utente deve autorizzare Syncovery sulle proprie macchine individualmente e Syncovery erediterà i diritti dell’utente. A seconda che si utilizzeranno autorizzazioni dell’applicazione o dell’utente, i passaggi per registrare l’app differiranno leggermente.

Passaggio 2: registrazione dell’app

Andate alla pagina Registrazioni app nel Portale Azure:

https://portal.azure.com/#view/Microsoft_AAD_RegisteredApps/ApplicationsListBlade

Fate clic su “+ Nuova registrazione” e specificate un nome per l’app.

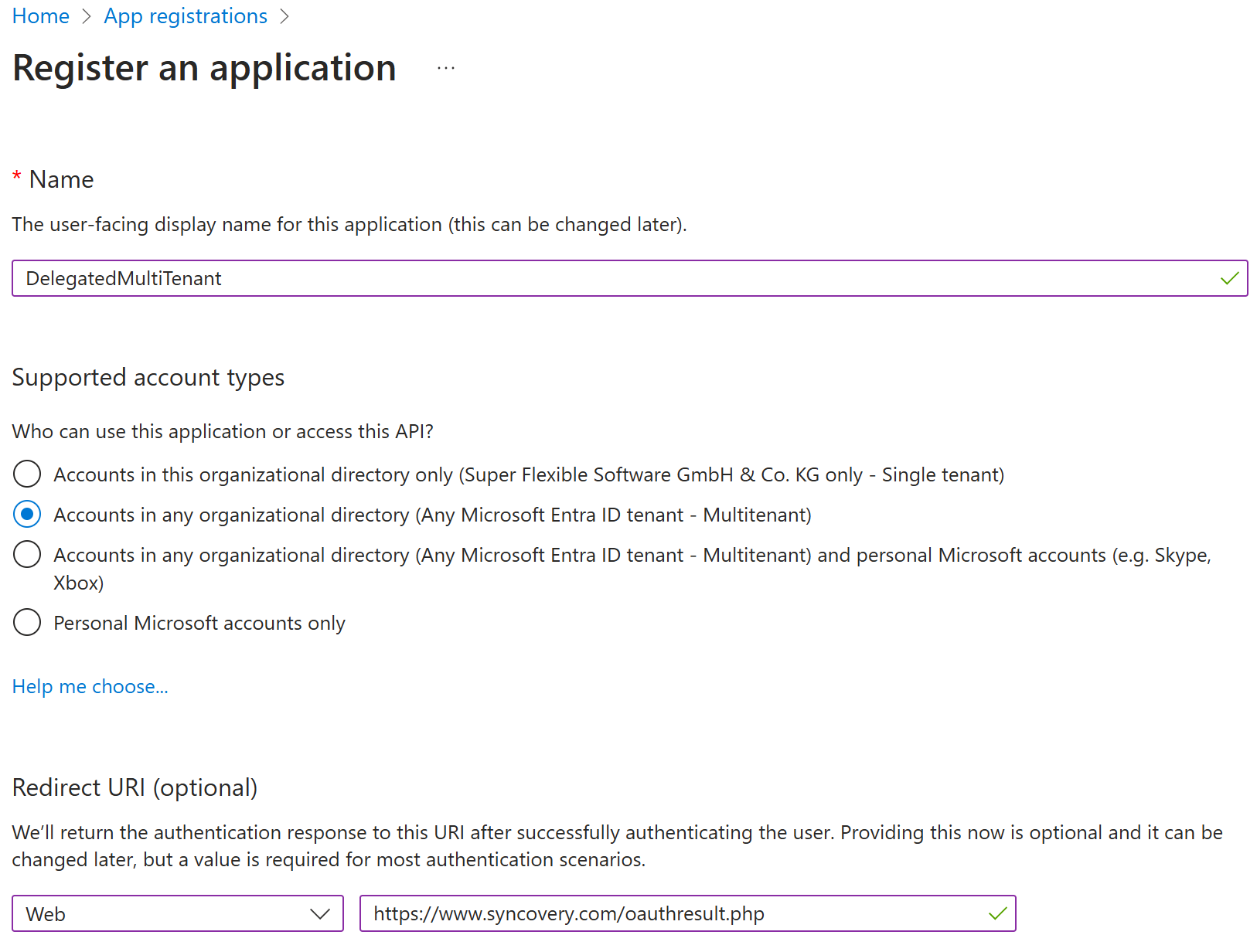

Usate queste impostazioni per l’autenticazione basata sull’utente:

- Tipo di account: scegliere il secondo pulsante di opzione (multi-tenant)

- URI di reindirizzamento: https://it.syncovery.com/oauthresult.php

Usare queste impostazioni per l’autenticazione dell’applicazione:

- Tipo di account: scegliere il primo pulsante di opzione (tenant singolo)

- Non è necessario alcun URI di reindirizzamento

Si veda questo screenshot come esempio:

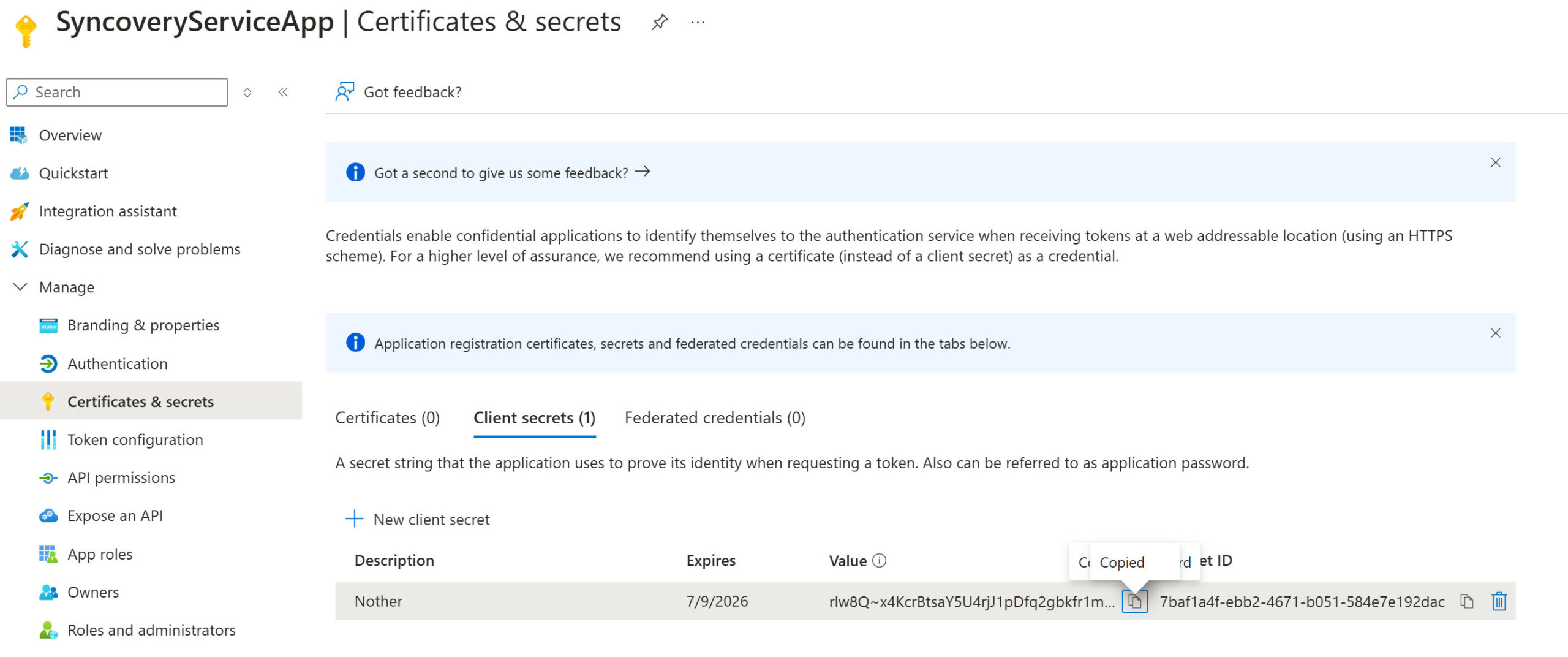

Passaggio 3: creare un segreto per l’app

Quindi, fare clic sull’ID app e andare su “Certificati e segreti” per creare un nuovo client secret. Nota che i segreti hanno una data di scadenza e devono essere sostituiti quando scadono. È necessario copiare in Syncovery il “Valore” del segreto, ma non l’ID del segreto. Ecco uno screenshot di come viene mostrato il segreto creato nel portale Azure:

Passaggio 4: autorizzazioni

Se hai deciso di utilizzare l’autenticazione basata sull’utente, in questo passaggio non devi fare nulla. Gli ambiti di autorizzazione per l’autenticazione basata sull’utente sono chiamati “autorizzazioni delegate” e non devono essere configurati nel portale Azure.

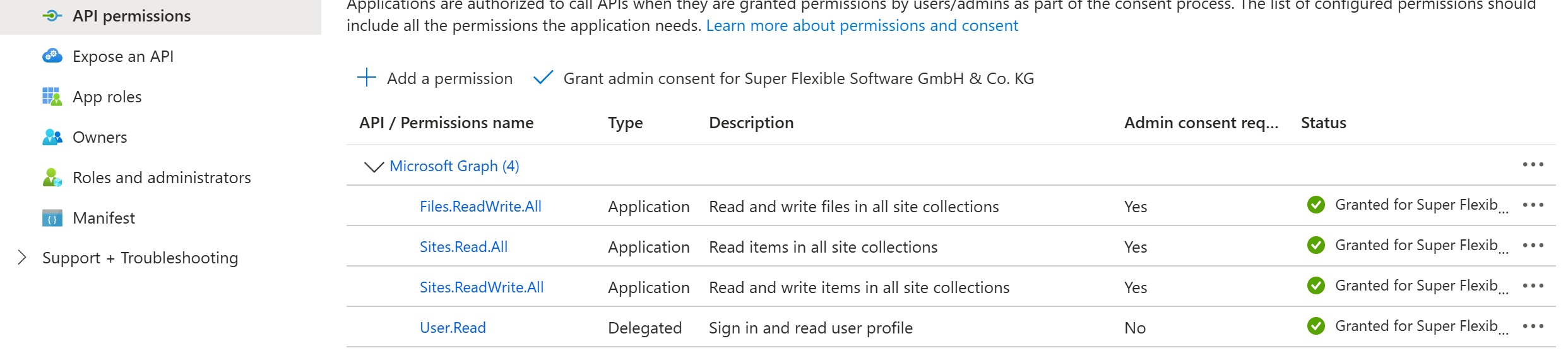

Solo quando si utilizza Syncovery con autorizzazione a livello di applicazione, è necessario aggiungere alcune autorizzazioni per la Graph API e concederle a Syncovery. L’immagine mostra le autorizzazioni richieste per il normale funzionamento, anche se potrebbero essere possibili autorizzazioni più restrittive (vedere la documentazione separata per Sites.Selected).

Assicurati di aggiungere “Autorizzazioni dell’applicazione” per la Graph API, non “Autorizzazioni delegate”.

Passaggio 5: aggiungere i dettagli dell’app a Vault.ini

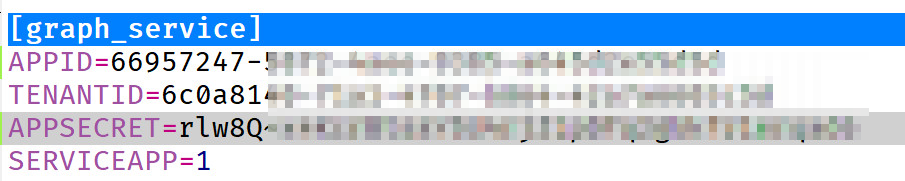

Se esamini il file Vault.ini di Syncovery, troverai sezioni separate per ogni connessione cloud. Ecco come apparirebbe la tua nuova sezione quando aggiungi i dettagli dell’app della tua applicazione registrata. Nota che questa sezione INI è denominata graph_service. Graph è il protocollo e service è l’ID account opzionale che puoi inserire nella finestra di dialogo Impostazioni protocollo Internet. Quindi, in realtà, puoi usare qualcosa di diverso da “service”.

Tieni presente che la riga “SERVICEAPP=1” viene aggiunta solo se l’app è autorizzata a livello di applicazione. Se vuoi consentire a ogni utente di autorizzare Syncovery separatamente, non includere questa riga, poiché impedisce il processo interattivo OAuth2.

Il segreto deve essere aggiunto a Vault.ini in forma non crittografata, ma Syncovery sostituirà questa riga con una forma crittografata del segreto quando viene effettuata la prima connessione con un profilo Syncovery.

Passaggio 6: creare il profilo Syncovery

Ora puoi procedere a creare il profilo Syncovery come di consueto. Sul lato cloud, fai clic sul pulsante Internet e scegli il protocollo Graph. Inserisci l’Account ID facoltativo usato per il nome della sezione INI in Vault.ini (vedi sopra). Fai clic sul pulsante Sfoglia superiore per scegliere la libreria SharePoint e sul pulsante Sfoglia inferiore per scegliere una cartella.